在全球众多的网站建站软件中,WordPress以其高使用率占据了前千万个网站中的重要位置。由此可见,无论是构建外贸网站还是企业网站,WordPress都是一个极佳的选择。然而,一旦WordPress网站遭遇恶意挂马或发现后门Webshell文件攻击,我们该如何应对?

![图片[1]-WordPress被挂马入侵发现Webshell后门文件紧急解决方法](https://www.902d.com/wp-content/uploads/2026/05/4fc0e273b320260516185025.webp)

以下是网站遭受恶意攻击时的常见症状:

1.网站发生跳转(部分PC端不跳转,但手机端会跳转);

2. 网站打开速度极慢,使用开发者工具时会出现大量404错误;

3. 网站可打开,但部分或全部页面被篡改;

4. 网站页面未被篡改,但文章内容全是英文或其他广告文章;

5. 服务器文件频繁增多,出现一些奇怪的PHP文件,打开后均为base64加密格式; ……

如果您的网站出现上述症状之一,那么很不幸,您的网站可能已经被攻击。送本文将主要介绍WordPress网站遭受恶意挂马或发现后门Webshell文件后的处理方法,帮助您快速恢复网站。 以下是解决方法:

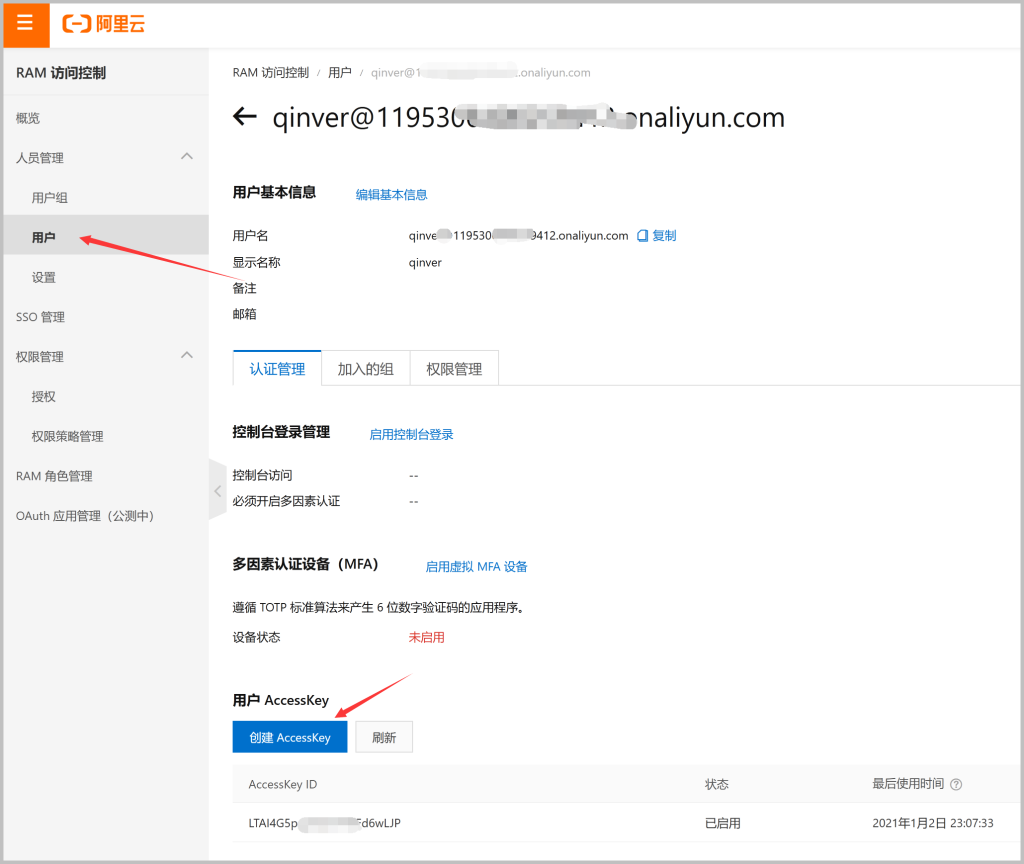

第一步:立即备份好数据库,并将网站的uploads目录单独复制出来。然后替换掉WordPress,确保与原站WordPress版本一致;

第二步:迅速替换主题和插件,删除被挂马的原始网站文件;

第三步:立即修改vhost配置文件,禁止目录执行PHP脚本文件。由于此时可能出现木马或Webshell的地方只有uploads目录,

以下是修改配置的示例:

1. Apache配置

<Directory /apps/web/renwole/wp-content/uploads>

php_flag engine off

</Directory>

<Directory ~ “^/apps/web/renwole/wp-content/uploads”>

<Files ~ “.php”>

Order allow,deny

Deny from all

</Files>

</Directory>2. Nginx配置

location /wp-content/uploads {

location ~ .*\.(php)?$ {

deny all;

}

}

Nginx禁止多个目录执行PHP:

location ~* ^/(css|uploads)/.*\.(php)${

deny all;

}第四步:如果文件不大,可以下载护卫神-云查杀系统,对下载的目录进行扫描。

![图片[2]-WordPress被挂马入侵发现Webshell后门文件紧急解决方法](https://www.902d.com/wp-content/uploads/2026/05/231ee14b0220260516185047.webp)

第五阶段:完成数据库的连接,通常情况下,这些木马不会对SQL进行操作。 到此,您的网站应该已经恢复了。未来如果网站遭受攻击,请不要轻易放弃,因为这些网站都是您辛勤劳动的成果,直接放弃是不值得的,它们一定能够被挽救。

网站名称:玩转网

本文链接:

版权声明:知识共享署名-相同方式共享 4.0 国际 (CC BY-NC-SA 4.0)协议进行许可

本站资源仅供个人学习交流,转载时请以超链接形式标明文章原始出处,(如有侵权联系删除)